文章描述了黑客攻击社交金融平台UXLINK的事件,黑客不仅盗取资产,还通过漏洞铸造大量新代币并抛售,导致市场崩盘。事件揭示了新型攻击手法,即通过劫持项目叙事和经济主权来扩大利润和制造混乱。

想象一下,一群劫匪闯入一家银行,他们不仅洗劫了金库,还在众目睽睽之下,搬来一台印钞机,现场印制并分发起了这家银行的“新钞”。这听起来像是电影里才会出现的荒诞情节,然而在2025年9月23日,加密世界真实地上演了这一幕。主角是社交金融平台UXLINK,而那位不请自来的“央行行长”,则是一名黑客。

这次事件远非一次普通的资产被盗,它标志着一种新型攻击手法的成熟:黑客的目标已从单纯的窃取资金,升级为通过制造混乱、劫持项目叙事来扩大利润,并施加终极嘲讽。本文将复盘整个事件的始末,深入剖析黑客“自铸代币”这一行为背后的多重动机,并探讨它为整个Web3行业的安全攻防战,揭开了一个怎样的新篇章。

整个攻击过程如同一场分为三幕的戏剧,节奏紧凑,环环相扣,将项目方、交易所和整个社区都卷入其中。

第一幕:闪电突袭与精准打击

一切始于9月23日的凌晨。根据多家安全公司的警报,攻击者利用了UXLINK智能合约中一个极其隐蔽的delegatecall漏洞。这个技术术语听起来复杂,但可以通俗地理解为:项目方在合约里留下了一个“代理执行”的后门,本意是方便未来升级,却被黑客利用。这相当于你给了装修师傅一把你家的钥匙,允许他调用工具箱,但他却利用这个权限,按照他自己的危险图纸,直接改造了你家的地基。

通过这个漏洞,黑客绕过了所有权验证,初步盗取了价值约1150万美元的资产。这是典型的DeFi攻击手法,迅速、精准,但接下来发生的事情,让所有人都始料未及。

第二幕:终极嘲讽与“无限铸币”

10亿枚

这一行为的性质彻底改变了。它不再是简单的“盗窃”,而变成了对项目方经济主权的直接侵犯。黑客仿佛在用代码宣告:“我不仅能拿走你的钱,我还能定义你的货币体系。”这无疑是对UXLINK团队安全能力最极致的公开羞辱。

第三幕:市场砸盘与利润放大

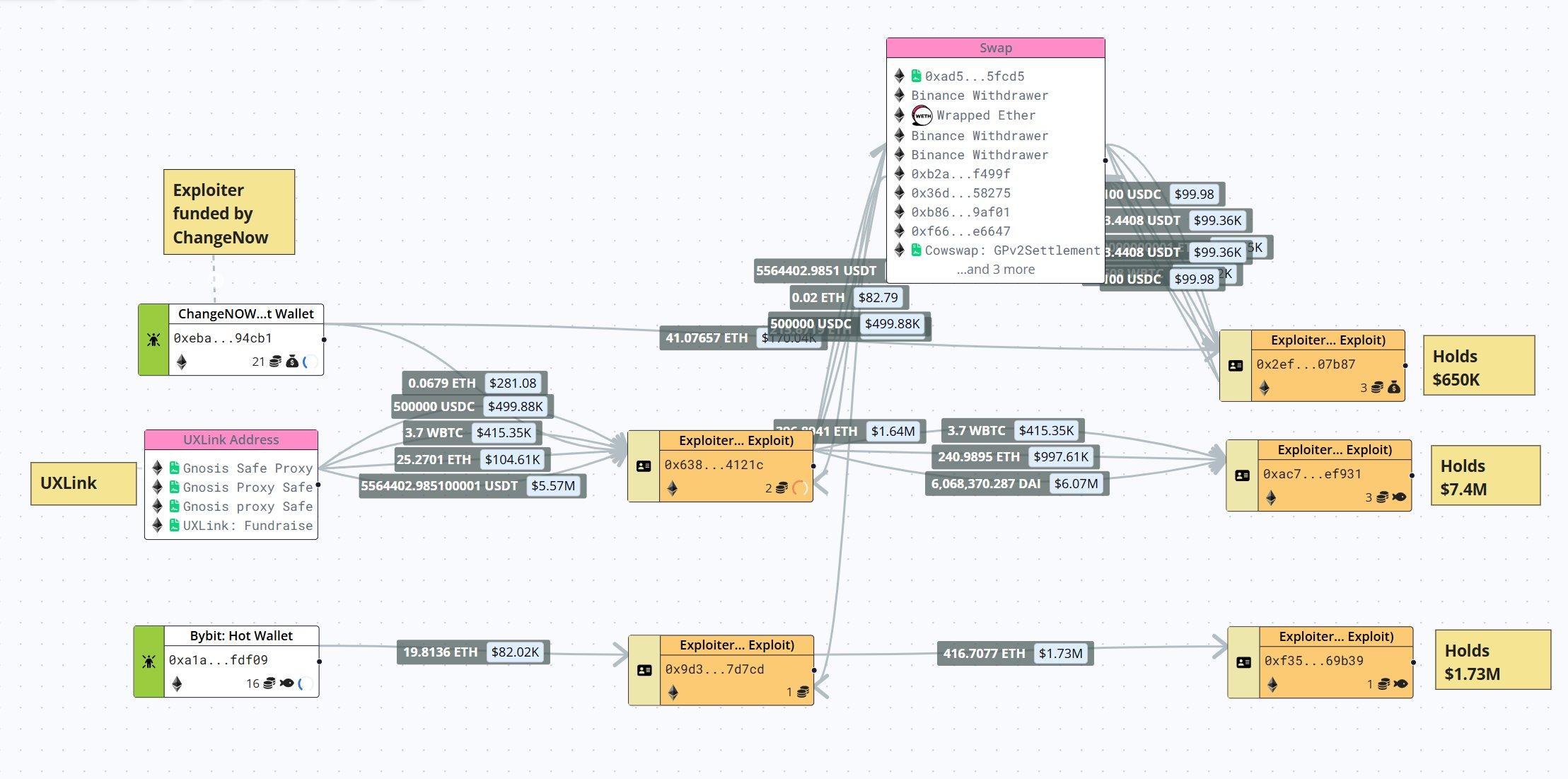

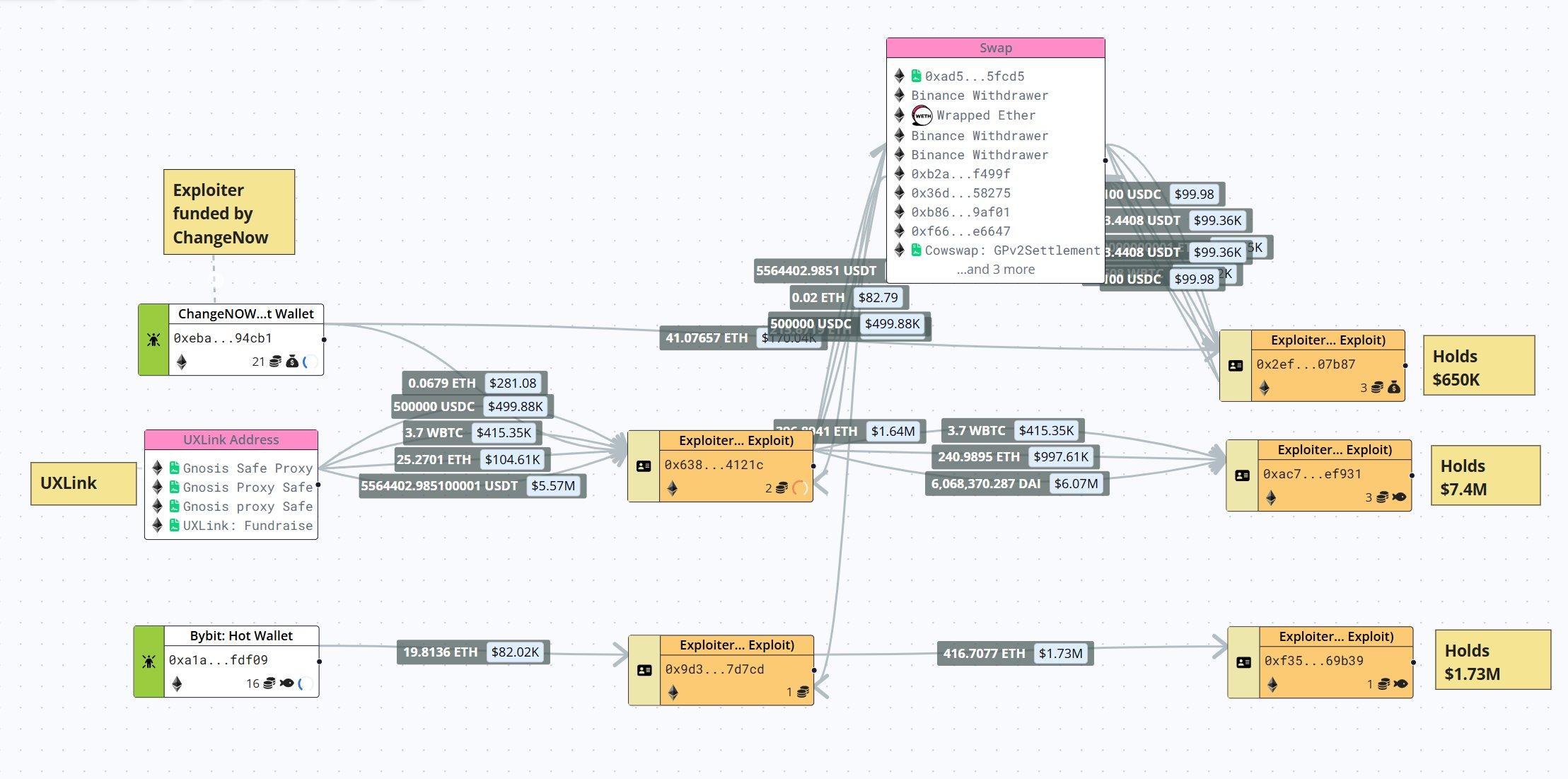

手握巨量“自己印发”的筹码后,黑客开始了最后的收割。链上数据分析平台LookIntoChain监测到,黑客通过至少6个地址,在各大去中心化和中心化交易所疯狂抛售其铸造的代币。当市场还在消化最初1150万美元被盗的消息时,这股由“增发”代币引发的滔天卖压,瞬间摧毁了UXLINK的盘口。

最终,黑客在这场混乱中成功获利6,732枚ETH,按当时价格计算约合2810万美元。这一数字远超最初被盗的1150万美元,差额部分正是他通过“铸币+砸盘”这一组合拳凭空创造的利润。恐慌之下,韩国主流交易所Bithumb和Upbit紧急暂停了UXLINK的充提服务,但这已无法阻止市场的崩盘。

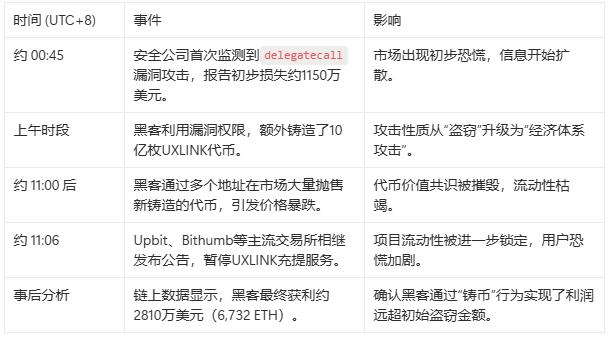

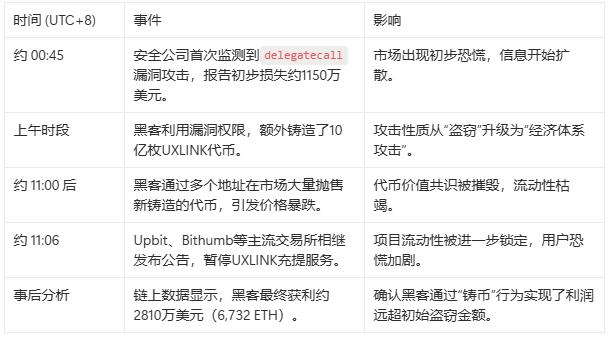

UXLINK事件关键时间线

黑客为何要选择“铸币”这种看似画蛇添足的方式?这背后至少隐藏着三重深思熟虑的动机。首先,这是金融层面最高效的利润放大器与障眼法。仅仅盗窃存量资产,数额是有限的。但通过无限增发,黑客将自己变成了项目的“央行”,可以凭空创造供给来满足市场的任何需求,从而将理论利润最大化。同时,海量的铸币和抛售交易在链上制造了巨大的噪音,这如同在追捕过程中引爆了无数烟雾弹,使得追踪最初被盗的那1150万美元的资金流向变得异常困难。其次,这是心理层面最彻底的权力展示与羞辱。在Web3的世界里,代码即法律,而控制代币的发行权,几乎等同于控制了项目的生命线。黑客此举,无异于一场公开的“权力宣告”。他不仅证明了项目方代码的脆弱,更是在精神上摧毁了社区的信心。这种“我可以成为你”的姿态,其破坏力远超单纯的金钱损失。最后,这是对项目叙事的一次“敌意收购”。一个加密项目的价值,不仅在于其代码和资产,更在于其社区共识和未来叙事。通过凭空铸币并砸盘,黑客实际上是强行向市场注入了一个信息:这个项目的代币经济模型可以被任意篡改,其价值共识一文不值。这直接攻击了项目的根基,即使项目方未来通过更换新币等方式自救,这种“品牌叙事”被劫持的历史污点也难以洗刷。

UXLINK事件并非孤例,而是加密世界黑客行为演变趋势中的一个关键注脚。回顾历史,我们可以清晰地看到一条从“闷声发财”到“公开表演”的演进路线。一个显著的先例是2022年的BNB Bridge跨链桥攻击事件。在那次攻击中,黑客利用漏洞凭空铸造了200万枚BNB。尽管大部分资产最终被冻结,但其核心手法与UXLINK事件如出一辙,都是通过攻击协议来染指“铸币权”。与之形成鲜明对比的是Poly Network事件。当年的黑客在盗取6.1亿美元资产后,选择了与项目方公开对话,甚至以“白帽”自居,最终退还了全部资金。这一系列行为充满了戏剧性和互动性,让黑客从一个隐藏在暗处的代码幽灵,变成了一个站在聚光灯下的“表演者”。从Poly Network的“对话式”表演,到BNB Bridge和UXLINK的“铸币式”示威,黑客们似乎越来越不满足于仅仅作为窃贼存在。他们渴望通过攻击本身,来表达某种观点、展示某种力量,甚至主导事件的舆论走向。

UXLINK事件为所有Web3项目方敲响了警钟。过去,安全审计和防护的重点在于保护金库,防止资产流失。但现在,战场正在扩大。项目方不仅要防止钱被偷走,更要防止“印钞机”被抢走。这意味着,未来的安全体系需要有两个重心:一是“代码安全”,即合约本身坚不可摧;二是“叙事安全”,即代币经济模型和品牌共识不被攻击者从外部劫持和摧毁。当黑客开始利用代码漏洞,对项目的经济体系和社区信心发起攻击时,传统的防御和危机公关策略已然捉襟见肘。这场围绕代码、资本与叙事的战争,才刚刚进入最复杂的阶段。